- システム運用

- Tips

2025.01.28

更新日:

2024.12.03

全2回 サイバー攻撃を未然に防ぐ新たなセキュリティ手法「ASM」とは? 《連載:第1回》 未把握のIT資産も守る「ASM」が企業に求められている理由

サイバーセキュリティ対策の新たな手法として注目を集めているASM。今回は、そのASMの定義や必要とされている理由、既存の手法との違い、具体的な進め方など、IT担当者なら知っておきたい基礎知識を2回にわたって紹介します。

ASMとは

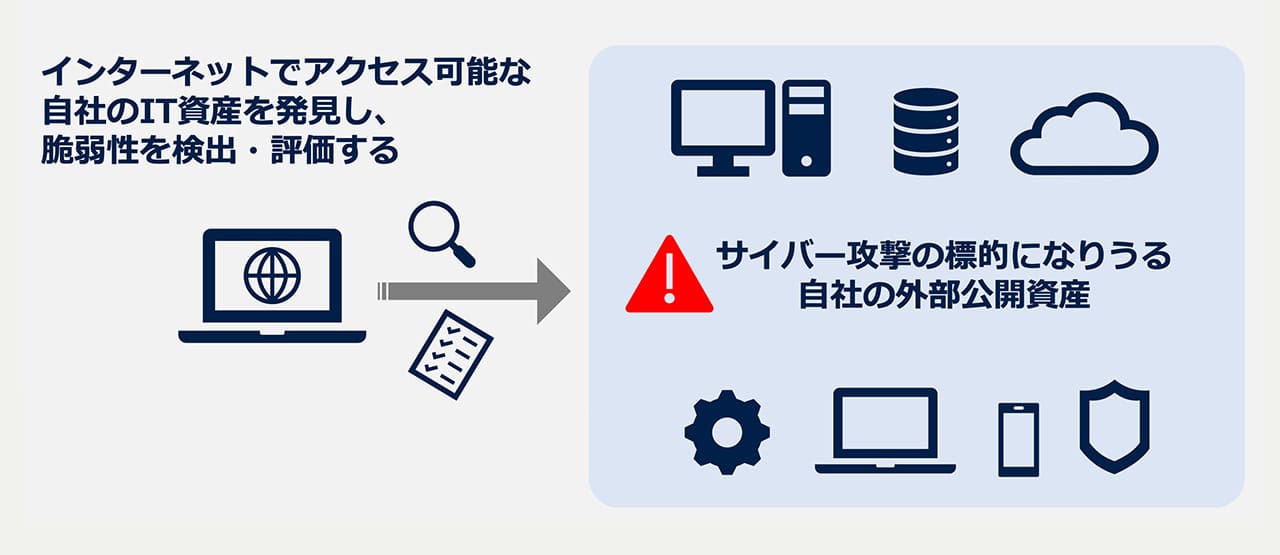

ASMは「Attack Surface Management」の略語で、日本語に訳すと「攻撃対象領域管理」。企業が保有・管理するIT資産のうち、外部(インターネット)からアクセス可能な外部公開資産を洗い出し、それらに潜む脆弱性などのリスクを検出・評価する一連の取り組みを指します。

ASMの目的は、サイバー攻撃を受ける可能性を低減させること。いわゆる未然防止のための対策です。なお、「Attack Surface(攻撃対象領域)」には、サイバー攻撃の起点や侵入経路になりうるすべての外部公開資産(端末やソフトウェア、ネットワーク、Webサイト、IoTデバイス、VPN(※)機器など)が含まれます。

※VPN(仮想私設網)…物理的に離れた拠点間を仮想的な専用線で通信する技術

ASMのイメージ

ASMの2つの特徴

ASMには大きく次の2つの特徴があります。

〈1〉攻撃者視点

通常、サイバー攻撃の攻撃者は、事前にインターネット上で公開されている情報を収集し、ターゲット選定や脆弱性の調査をおこないます。ASMもまさに攻撃者と同じ視点、つまり内部ではなく外部から取得できる情報にもとづいてセキュリティチェックをおこなうため、攻撃を受ける前に課題や弱点を把握することが可能です。

〈2〉未把握のIT資産も対象

ASMでは、シャドーIT(※)やキャンペーン用Webサイト、設定ミスにより意図せず外部公開されているクラウドサービス、サポート期限切れやセキュリティパッチ未適用のシステムなど、IT部門が把握していなかったり、他部門が運用・管理していたりするIT資産も調査対象に含まれます。企業によっては、グループ企業やサプライチェーンなどの取引企業のIT資産を対象とするケースもあります。

※シャドーIT…会社の承認なしに現場主導で導入したクラウドサービスなど

ASMが注目されている背景

現在、ビジネスでASMが注目されている背景として次の2つの状況が挙げられます。

〈1〉企業が管理するIT資産の増加

近年のデジタル化やDX(デジタルトランスフォーメーション)の流れにより、クラウドサービスを始め、企業が保有・管理するIT資産は増える一方です。そのため、特に申告ベースでIT資産を管理している企業の場合、担当者でも末端まで状況を把握することが容易ではなくなっています。

また、リモートワークやハイブリッドワークなど、社外から社内のネットワークにアクセスする機会が増加したことで、VPN機器やリモートデスクトップ(※)のような外部公開資産の活用が広がっていることも見逃せません。

※リモートデスクトップ…社外から社内のパソコンなどを手元の端末で遠隔操作する技術

〈2〉リモートアクセス環境を狙ったサイバー攻撃の増加

企業・組織のサイバー攻撃の被害件数は年々増加傾向にあります。一時はピークを過ぎたかに思われたランサムウェア(※)攻撃も相変わらず活発。一例を挙げると、2024年5月に、西日本の医療機関がVPN経由でランサムウェアとみられるサイバー攻撃を受け、ダークウェブ(闇サイト)上に最大4万人分の個人情報が入ったファイルが掲載される事件が起こりました。

そのランサムウェア攻撃において、とりわけ標的とされているのがリモートアクセス環境です。警察庁が2024年10月に公表した『令和6年状半期におけるサイバー空間をめぐる脅威の情勢について』によると、ランサムウェアの侵入経路はVPN機器経由が47%、リモートデスクトップ経由が36%と、リモートアクセスに活用するツールが約8割を占めています。

※ランサムウェア…感染した端末に保存されているデータを暗号化して使用できないようにし、復号と引き換えに身代金を要求する不正プログラム

さらに、こうした状況を受けて、経済産業省が2023年5月『ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~』という資料を公表したことも、ASMが注目される大きな理由の1つになっています。

ASMと脆弱性診断の違い

現在、ビジネスでASMが注目されている背景として次の2つの状況が挙げられます。

ASMと混同されやすい既存のセキュリティ対策が「脆弱性診断」です。どちらも自社のIT資産に存在する脆弱性やリスクを検出・評価する手法ですが、アプローチが大きく異なります。

まずは調査対象。一般に脆弱性診断では管理者が把握しているIT資産を対象としますが、ASMでは先述の通り、未把握のIT資産を含む外部公開資産を対象にします。

また、脆弱性診断では対象のIT 資産に攻撃を模したパケットを送信し、その応答によって脆弱性を特定しますが、ASMではインターネット上で収集できる情報をもとに、あくまで可能性のレベルで脆弱性を検出します。

簡単に両者の違いをまとめると、脆弱性診断は「狭く・深く」、ASMは「広く・浅く」。脆弱性特定の確度が高いのは脆弱性診断ですが、対象となるIT資産に大きな負荷がかかるというデメリットがあります。そのため、年1回またはシステムのリリース前や変更時に実施するのが一般的です。一方のASMは、対象環境への負荷が低く、日単位や週単位などの短いスパンで実施できるため、最新の状況を把握できるというメリットがあります。

もちろん、どちらもセキュリティ強化に有効な手法なので、それぞれのメリット・デメリットを把握したうえで、両者を上手く使い分けて併用していくとこが大切です。

次回2回目記事では、実際のASMの進め方やソリューションについて紹介します。